OpenClaw在不足十天时间内,迅速证明了AI Agent的能力上限再惊艳,也必须服从安全下限的硬约束。

3月12日,国家工业信息安全发展研究中心发布《关于工业领域OpenClaw应用的风险预警通报》:由于OpenClaw存在信任边界模糊、多渠道统一接入、大模型灵活调用、双模持久化记忆等特点,一旦缺乏有效的权限控制策略或安全审计机制,可能因指令诱导、供应链投毒等被恶意接管,造成工控系统失控、敏感信息泄露等一系列安全风险,严重危害工业企业正常生产运行。

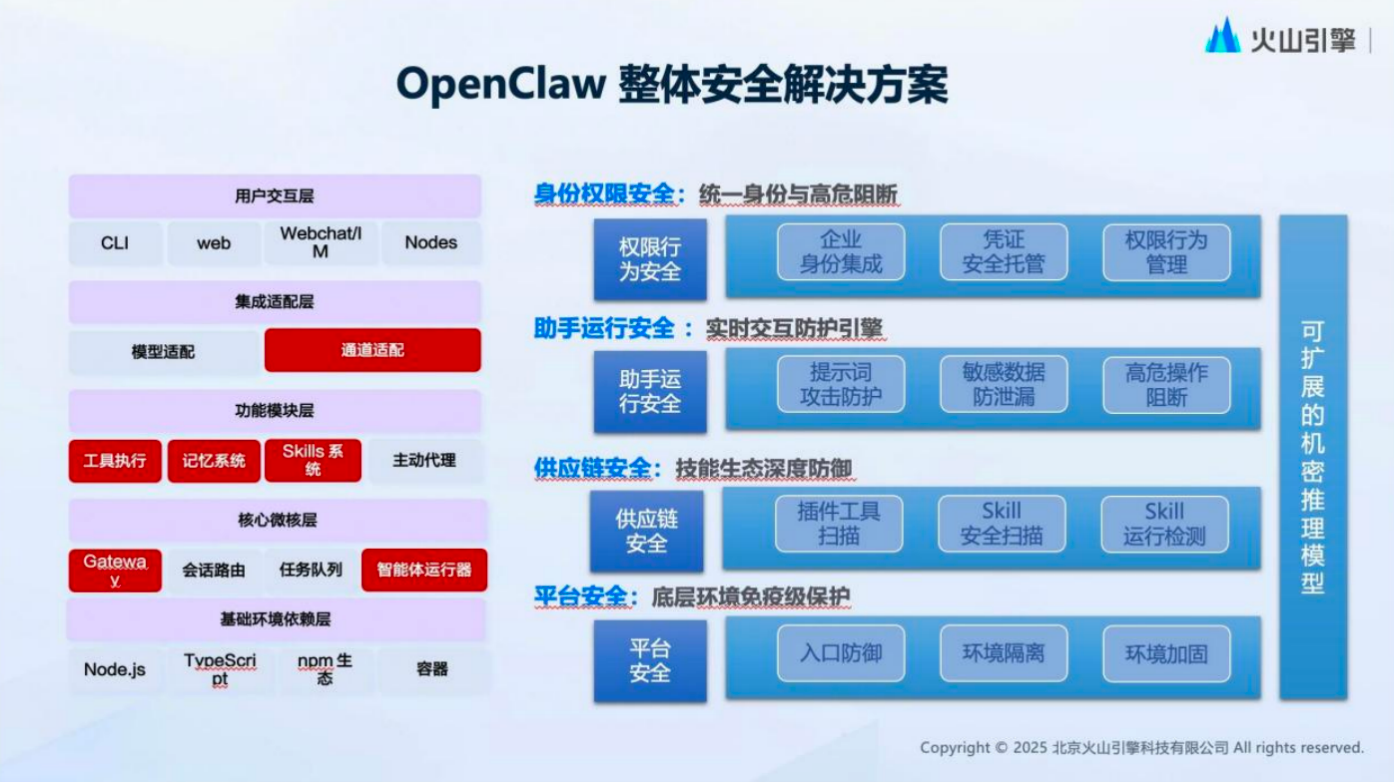

今日火山引擎宣布对“龙虾”场景的安全方案进行升级:针对OpenClaw本身的安全风险,火山引擎“龙虾”产品ArkClaw通过设置访问入口私密、边界访问清晰、工具来源可信、授权最小化、高危操作复核的全流程安全机制,规避各类开源OpenClaw的安全隐患。

例如,网关默认开启严格的权限验证,Agent 运行在单独的沙箱环境隔离;任何来自第三方的 Skill 均需通过安全扫描后引用;用户可设置 ArkClaw 在执行高危敏感操作前,必须向用户二次确认后方可执行,且所有高危操作、代码执行均在沙箱中执行等措施。

目前国产“龙虾”包括云上部署与本地化部署等主流形式,此前智谱AutoGLM部门负责人刘潇向记者解释,上云或本地化各有优劣,云上部署虽然具备高弹性等优点,但也面临云上信息泄露的风险。

火山引擎云基础产品负责人田涛涛对第一财经记者表示,本地部署难以具备云端的资源调度与风险兜底能力,未来的发展趋势将是云端一体。

不只是火山引擎,此前腾讯、百度、智谱等多家厂商在发布国产龙虾产品的同时,同步匹配安全防护动作,相关方案均针对OpenClaw最突出的公网暴露、默认配置脆弱、部署操作不当引发的风险施策,通过权限管控、访问限制等方式,约束OpenClaw的系统调用能力,从源头规避权限过大导致的恶意操作、数据泄露问题。

另外,飞书CEO谢欣强调 ,若未解决信任与安全问题,Agent产品能力越强,潜在风险越大。钉钉方面强调,若无专业安全措施,不建议企业将OpenClaw 直接用于办公电脑。

国家互联网应急中心也在近日提示养虾风险:为实现“自主执行任务”的能力,OpenClaw被授予了较高的系统权限。然而,由于其默认的安全配置极为脆弱,攻击者一旦发现突破口,便能轻易获取系统的完全控制权。

整体来看,OpenClaw的安全风险无法忽视。田涛涛称,OpenClaw 作为一款开源仅半年的产品,技术创新性与开放性突出,但原生安全缺陷客观存在,这是任何产品早期发展的必经阶段。行业可以从统一安全标准与审核机制、重构权限体系、建立企业专属隔离环境等环节尝试入手解决。

<!-- 非定向300*250按钮 17/09 wenjing begin --> <!-- 非定向300*250按钮 end -->

</div>