快科技10月19日消息,本周早些时候,微软发布了重要安全补丁,修复了一个被评为“有史以来最高”严重级别的ASP.NET Core安全漏洞。

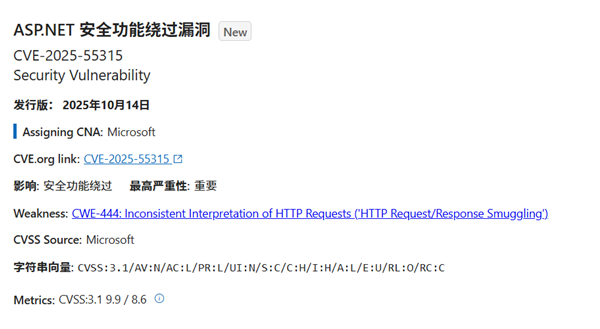

该漏洞被标记为CVE-2025-55315,位于Kestrel ASP.NET Core Web服务器中,是一种危险的HTTP请求走私(HTTP request smuggling)缺陷。

成功利用此漏洞的攻击者,可以将恶意请求夹带到正常请求中,从而绕过安全控制或攻击其他用户。

微软在安全公告中指出,攻击后果可能包括:

机密性(Confidentiality): 窃取其他用户的敏感信息(例如凭据)。

完整性(Integrity): 未经授权修改目标服务器上的文件内容。

可用性(Availability): 可能导致服务器崩溃。

.NET安全技术项目经理Barry Dorrans解释说,该漏洞的攻击影响取决于具体的ASP.NET应用程序。

成功利用可能导致威胁行为者以不同用户身份登录(权限提升)、发起内部请求(服务器端请求伪造)、绕过跨站请求伪造(CSRF)检查,或执行注入攻击。

Dorrans强调,虽然最坏情况未必普遍发生,但微软仍以“最坏情况”来评分,因此强烈建议所有开发人员和用户立即采取措施进行更新。

为应对此漏洞,微软已针对Microsoft Visual Studio 2022、ASP.NET Core 2.3、ASP.NET Core 8.0和ASP.NET Core 9.0等版本发布了安全更新。

微软敦促开发者和用户采取以下措施:

对于.NET 8或更高版本:通过Microsoft Update安装.NET更新,然后重启应用程序或机器。

对于.NET 2.3:将Microsoft.AspNet.Server.Kestrel.Core的包引用更新到2.3.6,重新编译应用程序并重新部署。

对于独立/单文件应用程序:安装.NET更新,重新编译并重新部署。

【本文结束】如需转载请务必注明出处:快科技

责任编辑:黑白

]article_adlist–>

<!-- 非定向300*250按钮 17/09 wenjing begin --> <!-- 非定向300*250按钮 end -->

</div>